Los contratos inteligentes son el corazón de muchas aplicaciones blockchain, desde intercambios descentralizados hasta billeteras multisignatura. Pero si su lógica de control de acceso es defectuosa, todo lo que protegen puede desaparecer en cuestión de minutos. No se trata de un error menor. Es una falla que ha robado cientos de millones de dólares y ha forzado a redes enteras a hacer fork. Y lo peor: sigue siendo uno de los errores más comunes que los desarrolladores cometen.

¿Qué es el control de acceso en un contrato inteligente?

Imagina un banco digital que solo permite que el gerente retire dinero. En un contrato inteligente, ese "gerente" es una dirección específica en la blockchain. El control de acceso es el código que verifica: "¿Eres tú quien tiene permiso para hacer esto?". Si ese cheque falla, cualquier persona -incluso un atacante- puede llamar a funciones que deberían ser privadas.

Estas funciones suelen ser críticas: mintear tokens nuevos, pausar transacciones, cambiar la lógica del contrato, o transferir fondos a una dirección externa. Si cualquiera puede llamar a updateLogicAddress() o withdrawAll(), el contrato deja de ser seguro. No importa cuánto código limpio tengas si la puerta principal no tiene cerradura.

Los cinco tipos más comunes de fallos de control de acceso

Los analistas de seguridad han identificado patrones repetitivos en los errores. Aquí están los más peligrosos:

- Falta de verificación de llamante: No usar

require(msg.sender == owner)en funciones sensibles. Si no lo pones, cualquier cuenta puede ejecutarlo. - Nombre incorrecto de modificadores: Algunos desarrolladores crean un modificador llamado

onlyOwnerpero lo escriben mal, comoonlOwner. El compilador no lo detecta, y el código se ejecuta sin restricciones. - Variables de acceso manipulables: Si el contrato tiene una variable como

adminque puede ser cambiada por cualquier usuario, un atacante puede volverse el nuevo propietario. - Acceso por herencia mal implementado: Usar contratos de OpenZeppelin sin entender cómo funcionan. Por ejemplo, heredar de

Ownablepero no llamar a su constructor. - Funciones públicas ocultas: Declarar una función como

publicen lugar deexternalointernalpuede exponerla accidentalmente a llamadas externas.

Estos errores no son teóricos. Son los mismos que usaron los atacantes en los mayores hackeos de la historia.

Los hackeos que cambiaron la industria

En 2016, el DAO Hack robó más de $50 millones. El contrato permitía retirar fondos repetidamente antes de que se actualizara el saldo. No había un control de acceso que limitara el número de llamadas. El atacante usó una llamada recursiva para vaciar el contrato antes de que la protección pudiera activarse.

En 2017, el Parity Multisig Hack dejó bloqueados más de $280 millones. El contrato usaba un sistema de propiedad simple, pero un error en la creación de un contrato de proxy permitió que cualquier persona llamara a una función que eliminaba el propietario. De repente, miles de billeteras de usuarios ya no podían acceder a sus fondos. No había backup. No había forma de recuperarlos.

Estos no fueron errores de programación menores. Fueron fallos en el diseño del control de acceso. Y aunque las herramientas han mejorado, los mismos errores siguen apareciendo en 2026.

La solución: OpenZeppelin y el principio de menor privilegio

La industria tiene una respuesta clara: OpenZeppelin. Es una biblioteca de contratos de código abierto, probada por millones de dólares en transacciones. No necesitas inventar tu propio sistema de permisos. Usa lo que ya funciona.

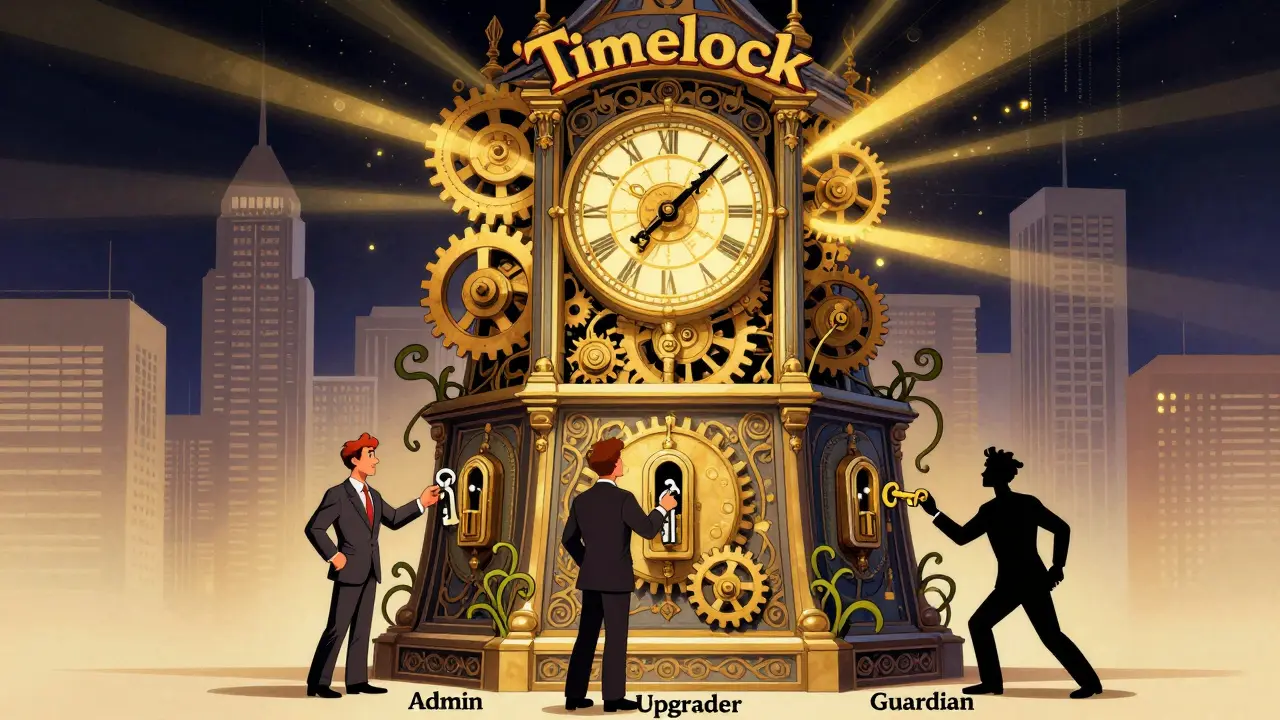

El principio de menor privilegio es la regla de oro: cada usuario o función debe tener solo el acceso mínimo necesario. En lugar de dar "propiedad total" a una sola dirección, define roles:

admin: puede pausar el contrato.upgrader: puede actualizar la lógica.guardian: puede cambiar la dirección de emergencia.

OpenZeppelin ofrece AccessControl, que permite crear estos roles con permisos específicos. Por ejemplo:

contract MyContract is AccessControl {

bytes32 public constant ADMIN_ROLE = keccak256("ADMIN_ROLE");

bytes32 public constant UPGRADER_ROLE = keccak256("UPGRADER_ROLE");

constructor() {

_setupRole(DEFAULT_ADMIN_ROLE, msg.sender);

_setupRole(ADMIN_ROLE, address(0x123...));

}

function pause() external onlyRole(ADMIN_ROLE) {

_pause();

}

function upgradeLogic(address newLogic) external onlyRole(UPGRADER_ROLE) {

// Implementación del upgrade

}

}Esto es mucho más seguro que un simple owner. Si un atacante roba la clave de un rol, no puede hacer todo. Solo lo que ese rol permite.

Las herramientas que detectan estos errores

Hoy en día, no confíes solo en tu revisión manual. Usa herramientas automatizadas:

- AChecker: Analiza el flujo de datos del contrato y detecta funciones sin verificación de acceso.

- Slither: Un analizador estático para Solidity que encuentra patrones de vulnerabilidad, como funciones públicas sin restricciones.

- Foundry: Permite escribir pruebas de seguridad que verifican que solo los roles autorizados puedan llamar a funciones críticas.

Estas herramientas no son perfectas. A veces marcan como "vulnerable" algo que es intencional. Pero te ayudan a encontrar lo que te pasaste por alto. Un estudio de 2024 mostró que los contratos revisados con Slither tenían un 40% menos de errores de control de acceso que los que no lo fueron.

Lo que aún falla: la complacencia de los desarrolladores

A pesar de que el 68% de los desarrolladores usan OpenZeppelin hoy, el 20% de los hackeos de DeFi en 2023-2024 aún fueron por fallos de control de acceso. ¿Por qué?

Porque muchos copian y pegan código sin entenderlo. Usan Ownable pero no cambian el propietario inicial. Dejan funciones de emergencia sin timelock. No prueban que el rol "admin" no pueda ser eliminado. El código parece funcionar en pruebas, pero en producción, los atacantes buscan rutas no previstas.

Además, muchos contratos aún usan lógica de acceso personalizada, en lugar de bibliotecas probadas. Eso es como construir una puerta de seguridad tú mismo en lugar de comprar una certificada. Puede parecer buena, pero no lo es.

Lo que viene: verificación formal y pruebas de conocimiento cero

El futuro de la seguridad no está en más código. Está en probarlo matemáticamente. La verificación formal usa herramientas como Dafny o el K Framework para demostrar que un contrato cumple con sus reglas en todos los casos posibles. No es solo "funciona en 99% de los casos". Es "funciona en todos los casos".

También se exploran sistemas de pruebas de conocimiento cero (ZKP) para permitir que un usuario demuestre que tiene un rol sin revelar qué rol es. Esto es útil en aplicaciones privadas, como préstamos o seguros en blockchain.

En 2026, las regulaciones en la UE y EE.UU. están empezando a exigir auditorías formales para contratos que manejan más de $10 millones. No es una opción. Será obligatorio.

¿Qué debes hacer hoy?

Si estás desarrollando un contrato inteligente, sigue estos pasos:

- Usa siempre OpenZeppelin para control de acceso. No escribas tu propio

onlyOwner. - Define roles específicos, no un solo propietario. Usa

AccessControl. - Aplica timelock a todas las funciones de actualización o pausa. Que no se puedan ejecutar al instante.

- Corre Slither o AChecker antes de lanzar.

- Haz una auditoría profesional. El costo promedio es de $10,000-$30,000. Es menos que lo que pierdes en un solo hack.

No hay atajos. Un contrato inteligente no es un experimento. Es dinero real. Y el control de acceso no es una característica opcional. Es la primera línea de defensa.

¿Qué es un modificador en Solidity y cómo ayuda con el control de acceso?

Un modificador en Solidity es una función especial que se puede aplicar a otras funciones para cambiar su comportamiento antes de ejecutarse. En el control de acceso, se usa para verificar quién llama a la función. Por ejemplo, modifier onlyOwner() { require(msg.sender == owner); _; } asegura que solo el propietario pueda llamar a esa función. Es una forma limpia y reutilizable de aplicar restricciones sin repetir código.

¿Por qué es peligroso usar "onlyOwner" en lugar de roles?

Usar solo "onlyOwner" significa que una sola dirección tiene todo el poder. Si esa dirección se pierde, se compromete, o es hackeada, el contrato queda indefenso. Con roles, puedes dividir responsabilidades: una dirección gestiona el pausado, otra el upgrade, otra la emergencia. Si una se rompe, el sistema sigue funcionando.

¿Puedo confiar en que OpenZeppelin es seguro?

Sí, OpenZeppelin es el estándar de la industria. Sus contratos han sido auditados por múltiples firmas de seguridad, usados en miles de proyectos, y sometidos a pruebas de estrés durante años. Aunque no es infalible, es mucho más seguro que escribir tu propio sistema de permisos. Lo recomendado es usar sus versiones estables y no versiones "beta" o experimentales.

¿Qué es un timelock y por qué es importante?

Un timelock es un retraso programado que impide que una función se ejecute inmediatamente. Por ejemplo, si un administrador quiere cambiar la lógica del contrato, el cambio no se aplica hasta 48 horas después. Esto da tiempo a la comunidad para revisar el cambio, detectar errores o alertar a los usuarios. Es una capa de seguridad contra ataques internos o errores humanos.

¿Las herramientas automáticas detectan todos los errores de control de acceso?

No. Las herramientas como Slither o AChecker detectan patrones conocidos, pero no entienden el contexto. Si un desarrollador implementa un control de acceso personalizado que es lógicamente correcto, la herramienta puede marcarlo como falso positivo. Por eso, siempre se necesita una auditoría humana para validar los resultados y entender las intenciones del código.